私のブログでも半田病院や大阪急性期・総合医療センターのインシデント報告書をまとめたように、重要インフラを含む様々な企業が被害を受けています。

そんなランサムウェアに対抗するためのガイド「#StopRansomware Guide」を読みました。

何の本?

ここ数年世間を賑わしているランサムウェアに対抗すべく、米政府では#StopRansomwareというキャンペーン的な取り組みを続けています。

この中で、CISAとFBIが主導する形で立ち上がったJRTF (Joint Ransomware Task Force)が様々な機関と連携して作ったのが#StopRansomware Guideです。

2020年9月に初版が作られた後、23年5月に第2版、23年10月に第3版とアップデートされています。

構成は?

全31ページで、2部構成です。

- Part1:ランサムウェアや窃取したデータを用いた恐喝(Data Extortion)に対する予防策

- Part2:コトが起きた後の対応策

ベストプラクティスが列挙されている内容ですので「要点はこれ!」みたいに絞るものではなく、虎の巻的に使うものかと思います。

本書の日本語訳

見当たらなかったので作りました。

機械翻訳を微修正したレベルなので精度を保証するものではありません。読めりゃOKなレベルです。

本書のスプレッドシート版

本ブログのポイントはこれです。

本書はやるべきこと、補足情報、関連ドキュメントが文章でずらーっと並んでいて見分けが付きづらいので、構成を整理してスプレッドシート版を作りました。

各組織の対策の実施状況をチェックしやすくなったかと思いますのでご活用ください。

Part1 予防策

あとはExcelをご覧ください。でもいいのですが、一応軽く内容に触れます。

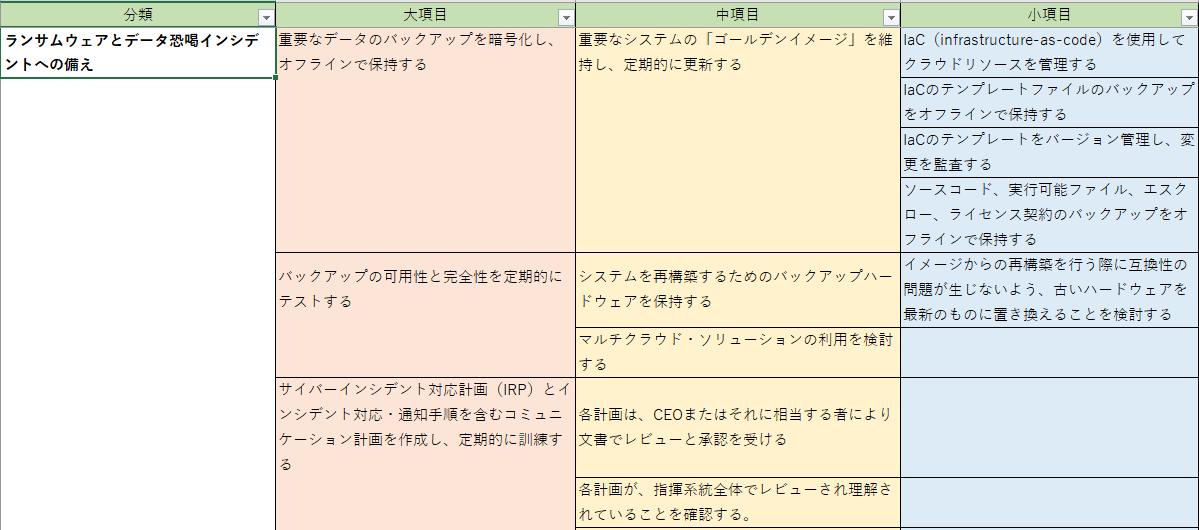

Part1ではランサムウェアを防ぎ、被害を軽減するための推奨策が以下の構成でまとまっています。

- ランサムウェアとデータ恐喝インシデントへの備え

- ランサムウェアとデータ恐喝インシデントの防止と軽減

- イニシャルアクセスベクトル:インターネット上の脆弱性と設定ミス

- イニシャルアクセスベクトル:侵害された認証情報

- イニシャルアクセスベクトル:フィッシング

- イニシャルアクセスベクトル:マルウェア感染の前兆

- イニシャルアクセスベクトル:高度なソーシャル・エンジニアリング

- イニシャルアクセスベクトル:サードパーティとマネージド・サービス・プロバイダー

- 一般的なベストプラクティスとハードニングのガイダンス

記載内容は、「資産管理」「最小権限」といった原則的なものや、ドメインコントローラの具体的な保護方法、SMBのハードニングの方法など、様々な粒度の情報が並んでいます。

あくまでベストプラクティスなので「全部やらねばならない」ではなく、それぞれを参考にするものだと思います。(難しいものはConsider~(~を検討する)という表記になっているように見えます)

また、文中で沢山の外部ドキュメントが紹介されており(スプレッドシート版では関連ドキュメント列に記載)、それを読むだけでも勉強になります。

本書は非常に網羅性が高く有用なドキュメントなのですが、以下の点は今後アップデートされると嬉しい点です。

- 取得したバックアップの保護方法の記載が薄い

「オフラインバックアップ」くらいしか言及されていない。エアギャップと呼ばれるネットワーク隔離やIAMの権限による保護など、もう少し幅広に書いてあると嬉しい - 組織の成熟度にあわせたステップアップ的な考え方になっていない

難易度の低いものから高いものまで並列に書かれており、まずはどれをどこまで出来ていればミニマムで良いのかが見分けられるようになると嬉しい

Part2 対応策

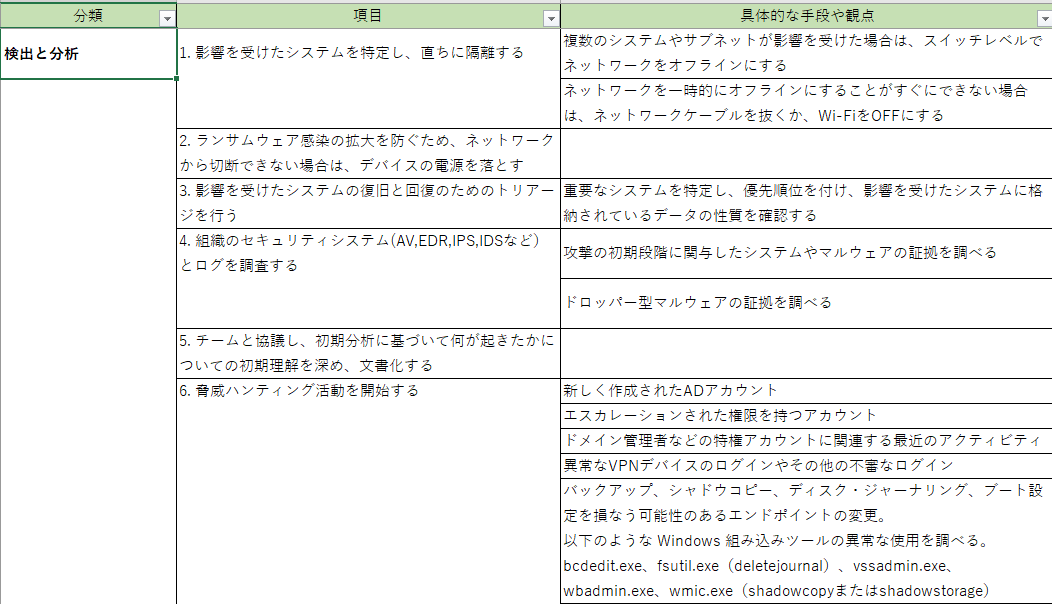

Part2はインシデント対応の流れが以下の構成でまとまっています。

こちらはチェックリスト形式で、全21項目のタスクが並びます。

- 検出と分析

- 報告と通知

- 封じ込めと根絶

- リカバリとインシデント後の活動

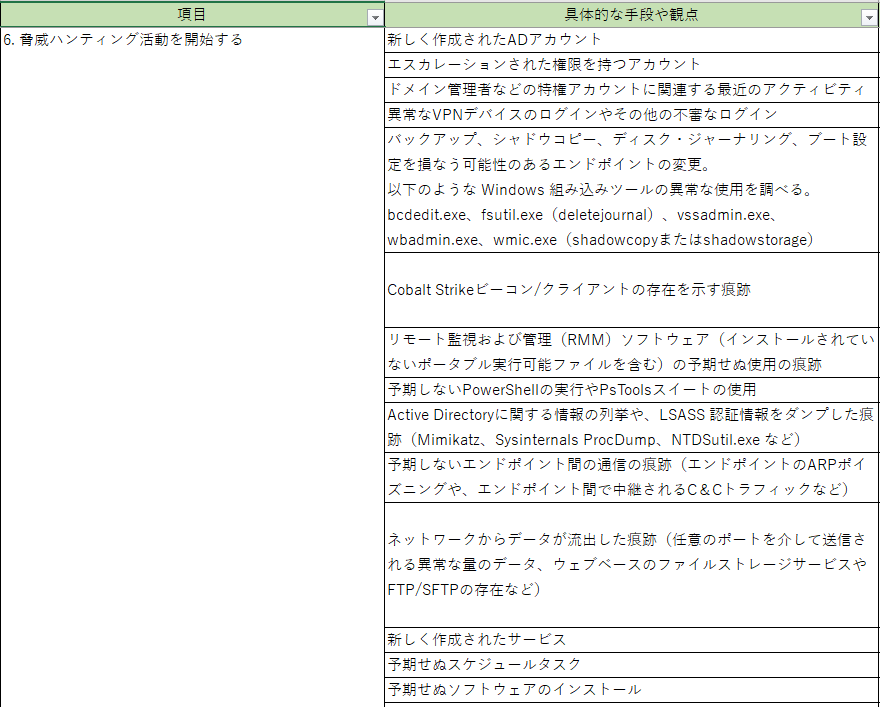

大きな流れは一般的な標的型攻撃やマルウェア感染のものと変わりありませんが、ランサムウェア攻撃者が狙いがちな手法に着目して具体的な痕跡の調査方法がまとめられているため「次に何を調べればいいのか?」と悩んだ時にさっと見れると役立つと思います。

特に6. や14.が詳細で嬉しい情報が多いです。